چگونه هک نشویم؟

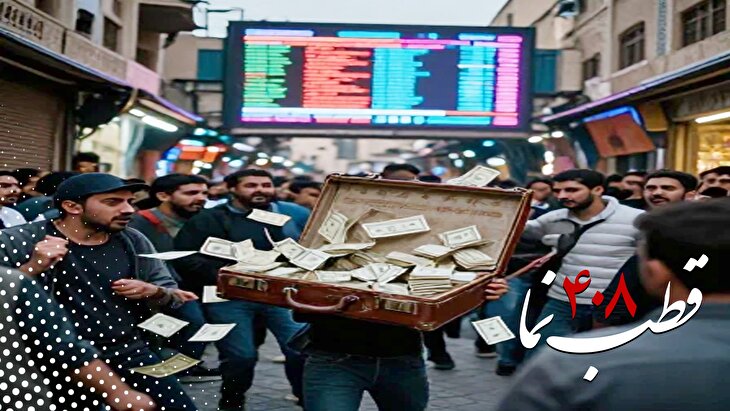

«سازمانها دو دستهاند، یا هک شدهاند، یا هنوز نمیدانند که هک شدهاند»؛ این جمله را یکی از مدیران شرکت «سیسکو» شرکت فناوری خوشهای چندملیتی آمریکایی میگوید؛ شرکتی که گزارش واحد امنیت آن از افزایش چهار برابری تعداد حملات سایبری در هر سال حکایت دارد.

با توجه به آنکه ماهیت حملات سایبری و هک، مانوری تهاجمی برای سرقت اطلاعات، آسیب به زیرساخت، شبکهها و... است، لازم است اول نیازمندیهای نرمافزاری و سختافزاری مقابله با تهدیدات را بشناسیم و دوم، دانش بهکارگیری از این فناوریها را بلد باشیم. در بسیاری از نمونهها شرکتها هزینههای هنگفتی برای خرید تجهیزات، ویروسیابها و... انجام میدهند؛ اما به دلیل نداشتن مهارت بهکارگیری آنها، باز هم متحمل آسیب و ضرر مالی میشوند.

بر کسی پوشیده نیست که به علت پیچیدگیهای حوزه فناوری اطلاعات، ممکن است شرکت یا افراد با رعایت همه الزامات گفته شده باز هم متحمل هک یا حمله سایبری شوند؛ مانند هک چند باره شرکت مخابراتی AT&T که بزرگترین شرکت مخابراتی ایالات متحده شناخته میشود؛ حجم زیادی از اطلاعات شخصی مشتریان این شرکت به تازگی به دلیل نقصهای امنیتی به سرقت رفته است.

برای جلوگیری از این اتفاقات، اخذ گواهی «ایزو ۲۷۰۰۱»، که یکی از استانداردهای مهم فناوری اطلاعات است، به مؤسسهها و شرکتها کمک میکند، بهترین شیوهها و استانداردهای متناسب را به کار گرفته و به صورت سیستماتیک امنیت دادههای خود را مدیریت کنند.

نهادهایی نیز در ایران تحت ممیزی «سازمان ملی استاندارد» و «مرکز ملی تأیید صلاحیت ایران»

(NACI) اقدام به ارائه این گواهیها میکنند؛ اما پرسش این است که آیا دریافت این گواهی به تنهایی دردی از ما دوا میکند؟

اگر تنها به دریافت مدرک فناوری بسنده شود و محصول فیزیکی جای دانش را بگیرد، باز متحمل شکست خواهیم بود. در ادامه دو روش حمله سایبری را به صورت کوتاه بررسی میکنیم:

۱ـ DDOS: در این روش هکر انبوهی از ترافیک خارج از ظرفیت شبکه را وارد آن میکند؛ این موضوع منجر به از کار افتادن پایگاه اینترنتی میشود. این نوع حمله از چند دستگاه به سمت یک هدف آغاز میشود که شامل پنج مدل تهاجمی، موسوم به «سیلآسا» است.

۲ ـ MALWARE: بدافزار اصطلاحی است که برای چند نرمافزار مخرب، مانند باجافزار، جاسوسافزار، ویروسها و ... به کار میرود. رایجترین روش نفوذ بدافزار به یک شبکه از طریق آسیبپذیری است و معمولاً زمانی رخ میدهد که شخص بر روی لینک بدافزار یا پیوست یک ایمیل کلیک کند که موجب نصب نرمافزار مخرب شود. هنگامی که بدافزار وارد یک سیستم شود، میتواند نرمافزارهای مخرب دیگری را نصب کند و دسترسی به اجزای مهم شبکه را مسدود کند.